Fala pessoal tudo bem com vocês?

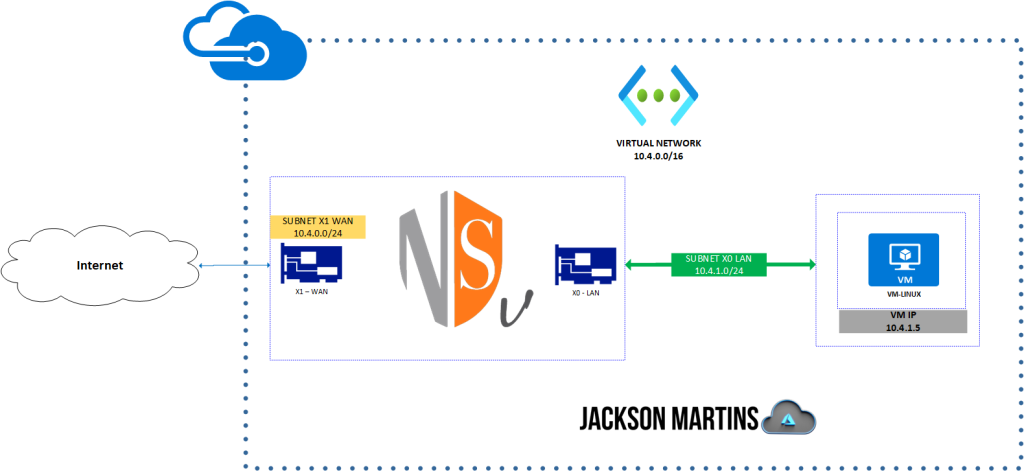

Neste artigo vou mostrar como provisionar e rotear um appliance virtual (NSv) da Sonicwall no Azure para acessar suas VMs através dele.

Primeiramente, vale ressaltar a importância do SonicWall NSv. Este é um firewall virtual de alto desempenho que oferece uma excelente segurança contra ameaças e controle de aplicações, proporcionando a você a capacidade de governar, gerenciar e proteger eficientemente seu ambiente na nuvem Azure. Seja para empresas de pequeno, médio ou grande porte, o SonicWall NSv é uma solução viável que oferece a segurança de que você precisa.

Então, como você provisiona o SonicWall NSv no Azure? É um processo bastante simples e fácil de seguir.

- Acesse o Portal no Azure: Antes de tudo, você precisará de uma conta do Azure. Se você ainda não possui uma, poderá criar uma facilmente no site oficial da Microsoft Azure.

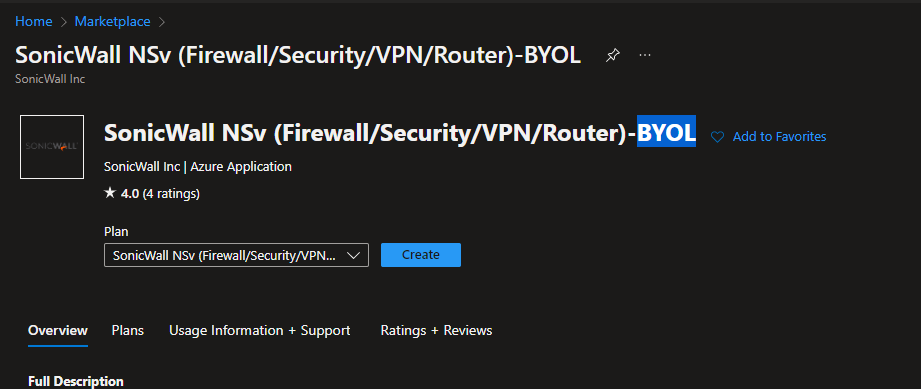

- Encontre o SonicWall NSv na Azure Marketplace: A partir do seu painel do Azure, navegue até o Azure Marketplace e procure por ‘SonicWall NSv’. Assim que o encontrar, clique em ‘Get it now’ e em seguida em ‘Continue’.

Neste artigo não vou abordar a questão de licenciamento mas tenha em mente que você precisará de uma licença para ativar e utilizar seu firewall, a sigla BYOL no final do nome do recurso significa Bring Your Own License ou seja, tragar sua própria licença.

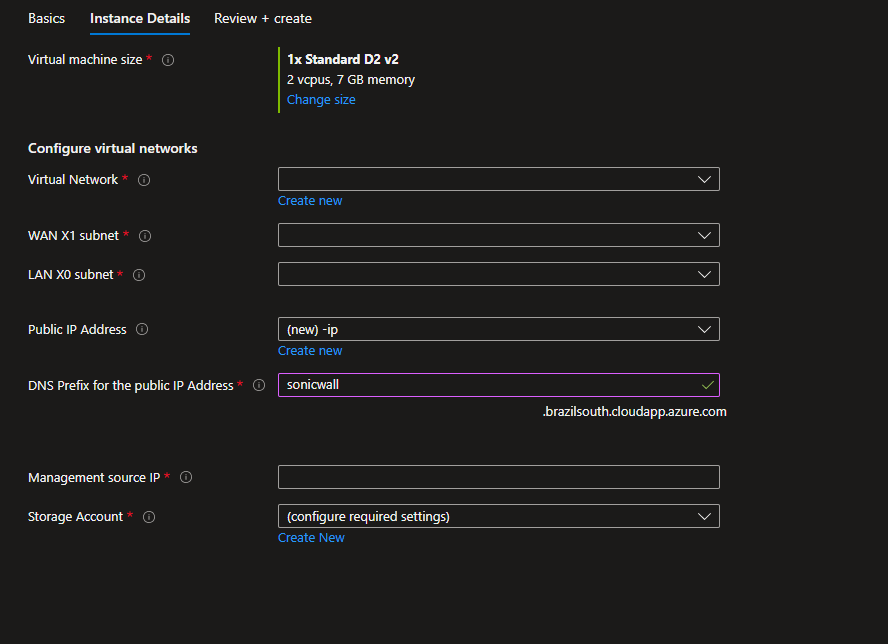

- Configure o SonicWall NSv: A próxima etapa envolve a configuração do SonicWall NSv. Você precisará fornecer detalhes como o nome da sua solução, o grupo de recursos, a localização e o tamanho da máquina virtual. Além disso, você precisará configurar as configurações de rede, incluindo o endereço IP e as regras de segurança.

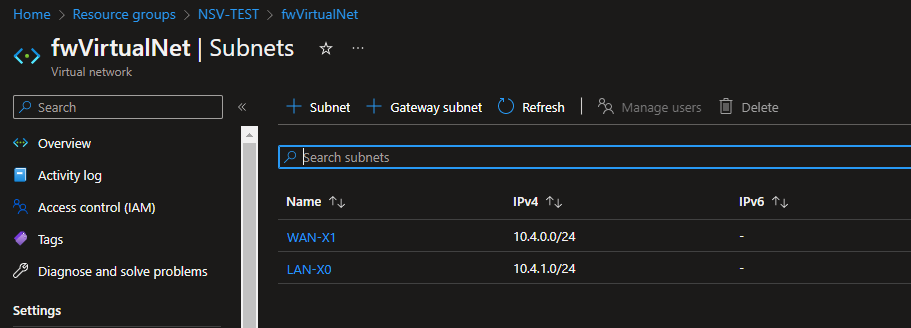

No meu ambiente a configuração da criei uma única VNET a qual configurei duas Subnets, uma para X0 (LAN) e outra para X1 (WAN) com as infos abaixo:

VNET fwVirtualNet = 10.4.0.0/16

Subnet LAN-X0 = 10.4.0.0/24

Subnet WAN-X1 = 10.4.1.0/24

- Revise e crie: Depois de configurar tudo, você terá a chance de revisar todas as configurações. Certifique-se de que tudo está correto antes de clicar em ‘Create’. Uma vez feito isso, o Azure começará a provisionar seu SonicWall NSv, o tempo estimado para finalizar a implantação é de aproximadamente 40 min.

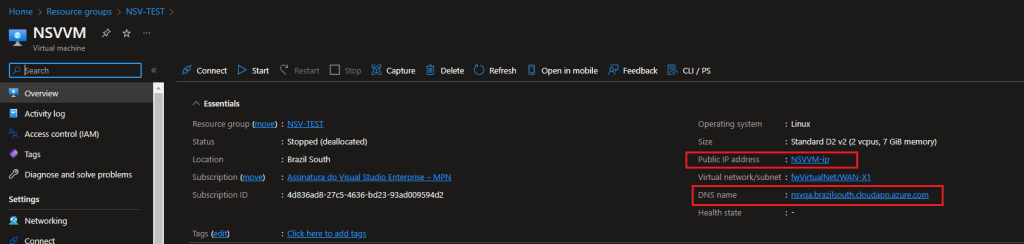

- Acesse o SonicWall NSv: Depois que o Azure terminar de provisionar o SonicWall NSv, você poderá acessá-lo diretamente de suas VMs. Para fazer isso, você precisará do endereço IP do SonicWall NSv, que você pode encontrar no painel de informações da sua VM:

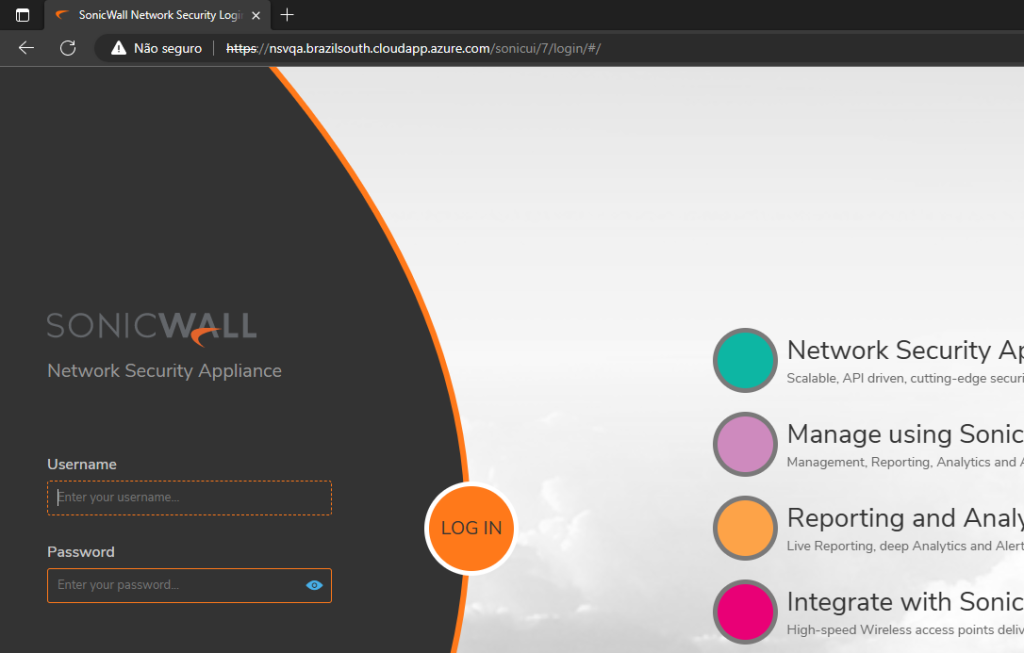

Pronto! Agora você já consegue acessar seu firewall para gerenciá-lo:

Lembre-se de que é crucial manter o SonicWall NSv com acesso restrito, configurando para bloquear todo acesso da internet e liberando somente o ip que fará a gerência.

ROTEAMENTO

Com nosso Firewall provisionado, agora precisamos fazer com que nossa VM Linux utilize o NSv como gateway, para isso vamos utilizar o Azure Route Table,.

- Crie uma Tabela de Roteamento: No menu do Azure, selecione “Tabelas de Roteamento” e clique em “Adicionar”. Aqui, você precisará fornecer detalhes como o nome da tabela de roteamento, o grupo de recursos e a localização.

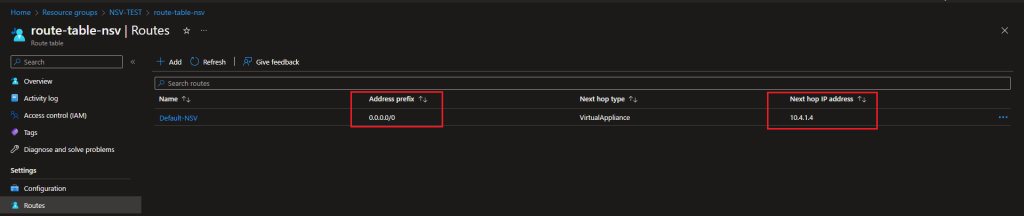

- Configure as Rotas: Uma vez criada a tabela de roteamento, você precisará configurar as rotas. Clique em “Rotas” na tabela de roteamento e adicione uma nova rota. Você precisará fornecer um nome para a rota, o intervalo de endereços IP que deve ser direcionado para o SonicWall NSv (por exemplo, 0.0.0.0/0 para todo o tráfego), e o endereço IP da LAN X0 do SonicWall NSv como o próximo salto, que no meu cenário 10.4.1.0

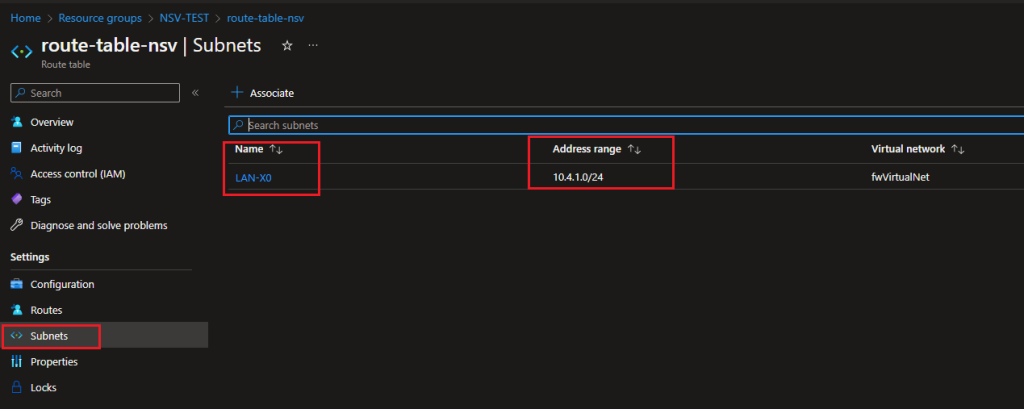

- Associe a Tabela de Roteamento à Sub-rede: Após criar e configurar a tabela de roteamento, você precisará associá-la à sua sub-rede. Volte ao menu “Tabelas de Roteamento” e clique na tabela de roteamento que você criou. Em seguida, selecione “Sub-redes” e clique em “Associar”. Selecione a sub-rede LAN-X0 10.4.1.0/24

Com essas etapas, sua VM agora deve estar usando o SonicWall NSv como seu gateway, garantindo que todo o tráfego passe pelo SonicWall NSv para segurança e controle adicionais. Lembre-se de que você pode precisar ajustar as regras do firewall no SonicWall NSv para permitir o tráfego conforme necessário.

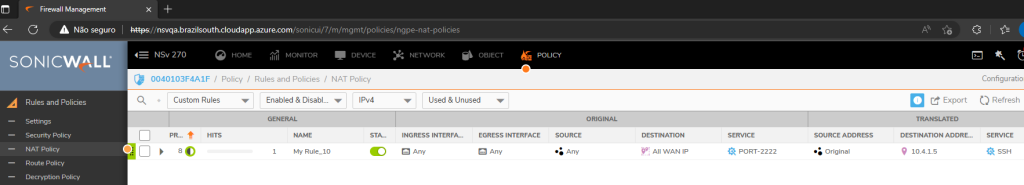

Tanto o tráfego de saída como de entrada será controlado pelo Sonicwall, abaixo um exemplo de regra de NAT no sonicwall para acessar a VM Linux utilizando a porta 2222 redirecionando para a porta 22 (SSH):

Espero que este artigo tenha sido útil para você entender como provisionar o SonicWall NSv no Azure e roteando da subnet X0 para acesso de uma máquina virtual.